Evento:

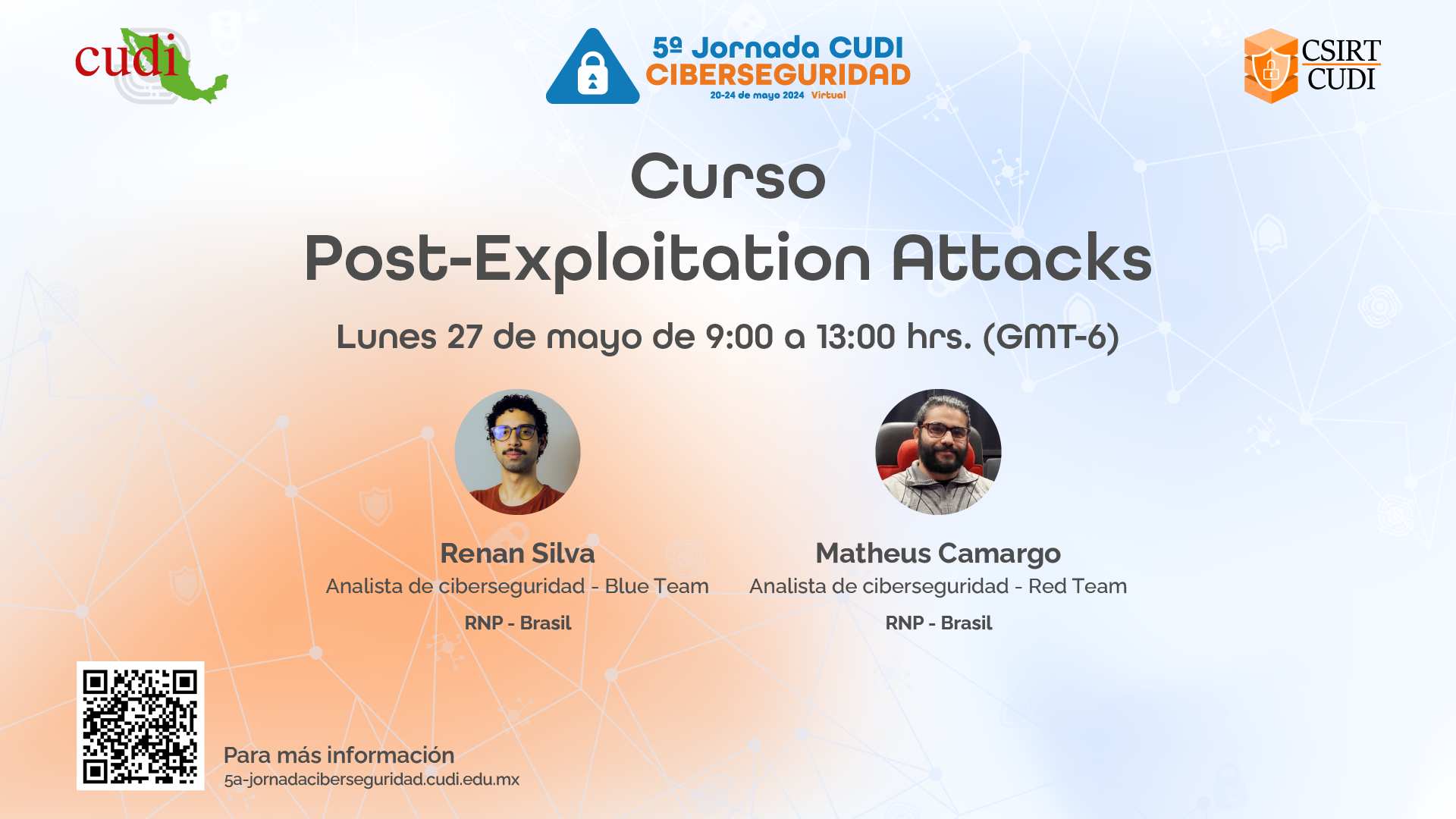

Post-Exploitation Attacks.

Fecha:

Lunes 27 de mayo, 9:00 hrs. - 13:00 hrs. (GMT-6)

Límite de participantes:

20.

Duración total:

4 horas.

Ponente(s):

Institución:

Descripción del Curso

Cuando una organización es atacada, se desarrollan varias fases. Algunos creen que la fase de exploración es la más importante. Sin embargo, es durante la fase de post explotación cuando las cosas se ponen más interesantes, tanto para el atacante como para los defensores. En esta sesión de formación, vamos a demostrar algunas técnicas de post explotación. Los principales temas que serán abordados incluyen: Pivoting y Movimiento Lateral Persistencia Hijacking en redes locales y escalación local de privilegios.

El escenario de ataque se basará principalmente en un sistema Windows.

Requisitos

- Experiencia básica con CLI de sistemas operativos basados en Windows y Linux.

- Computadora

- Internet

- VirtualBox con 16GB RAM y 60GB HD

(Descarga previa de las máquinas virtuales que se van a utilizar.)